Co dělat pro minimalizaci hrozeb kybernetického útoku

Kybernetické útoky setrvale rostou. Už nehovoříme o tom, zda v organizaci k útoku může dojít, ale kdy, a nově dokonce jak často.

Co dělat, aby se i vaše organizace nedostala na dlouhý seznam těch, které už útoky hackerů pocítily „na vlastní kůži“?

Seznamte s doporučeními od experta na kybernetickou bezpečnost, co a jak udělat pro to, abyste útokům předcházeli. Ne nadarmo se říká, že štěstí přeje připraveným.

Vyvážená kybernetická bezpečnost ve 4 krocích.

Procesní a organizační zajištění kyberbezpečnosti

Soulad se standardy, práce s riziky

Ochrana identit, zařízení, dat a dokumentů

Tradiční nástroje

IT bezpečnosti

Jak probíhá posouzení stavu kyberbezpečnosti?

Zjištění informací ve spolupráci s vámi

Zpracování auditní zprávy

Prezentace výstupů

Proč posouzení stavu kyberbezpečnosti?

Proč je posouzení stavu kyberbezpečnosti důležité?

Bezpečnost informačních technologií nejenom ve výrobních sítích (Operational Technology) se stává stále důležitější oblastí, kterou je nutné řešit společně s bezpečností IT systémů. V KPCS vnímáme IT a OT Bezpečnost jako jeden celek (samozřejmě každý se svými specifickými riziky).

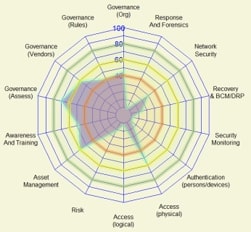

Posouzení stavu kyberbezpečnosti jsme již doručili celé řadě zákazníků. Hodnotí celkem 14 oblastí (domén) – od procesních po technologické. Cílem každé organizace by měl být vyvážený přístup ke všem oblastem stejnou měrou.

Nevyvážená IT či OT bezpečnost zvyšuje riziko pro hladký chod každé organizace.

IT Security Check

IT Security Check hodnotí:

- 14 bezpečnostních domén z pohledu IT

- Governance

- Risk

- Awareness

- Asset

- Access & Authentication

- Monitoring

- Response

- IT Data Security and classification

OT Security Check

IT Security Check hodnotí:

- 14 bezpečnostních domén z pohledu OT

- Governance

- Risk

- Awareness

- Asset

- Access & Authentication

- Monitoring

- Response

- Physical security and access

Co můžete udělat pro kybernetickou bezpečnost?

Vyvažujeme IT i OT ve výrobním podniku

Událost

Moderní IT míří neochvějně do cloudu a hybridní (cloud+on-premise) architektura je v českém ICT prostředí stále častějším architektonickým prvkem. Spolu s cloudovou transformací IT...

Pokračovat ve čtení...

Odborně a nákladově vyvážená kybernetická bezpečnost

Událost

...proč je helix (ulita) ten správný etalon pro typickou českou firmu? Jak se vyrovnat v typické české organizaci se zajištěním kybernetické bezpečnosti? Co dělat, abychom minimalizovali...

Pokračovat ve čtení...

Architektonické propojení starého a nového v OT bezpečnosti ve výrobním podniku – 2. díl

Článek

V prvním díle tohoho článku jsme podrobně hovořili o tradiční situaci v OT před nástupem cloudových služeb a internetu věcí (Internet of Things, IoT). Probrali jsme provozní a bezpečnostní...

Pokračovat ve čtení...

Architektonické propojení starého a nového v OT bezpečnosti ve výrobním podniku – 1. díl

Článek

Celý svět už se čtvrtou průmyslovou revolucí počítá. Otázka ale nezní ani „jestli?“ ani „kdy?“, ale „jak?“. Modří (manažeři) už vědí - budeme mít chytré továrny, ve kterých budou chytré...

Pokračovat ve čtení...

Nové trendy v OT bezpečnosti ve výrobním podniku

Článek

OT bezpečnost se dostává stále více do popředí zájmu médií, regulátorů i top managementu výrobních podniků, a to zejména v souvislosti s nedávnými útoky na největšího provozovatele...

Pokračovat ve čtení...Fantastické kyberhrozbya kde je najít

Co v eBooku najdete?

- Asymetrie pozice Útočníka a Obránce

- Jak se vynalézavost a taktika hackerů neustále mění

- Jak zvýšit účinnost domobrany - 7 Top doporučení

- Základem obrany je prevence. Kde začít a jak na ni?

Získat eBook zdarma nyní

Osobní data použijeme pro zaslání eBook. Pravidla zpracování osobních údajů

Sdílej v médiích